自宅ネットワークではゲートウェイに、Zimaboard232に入れたOpenWRTを使用しています。

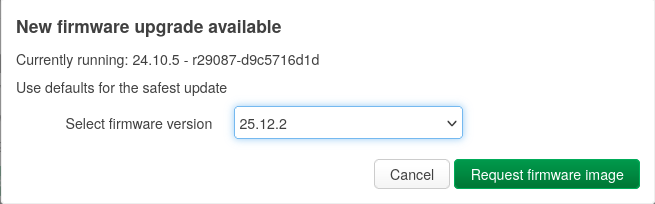

先程、このOpenWRTにログインしてアップデートの確認をすると、現在の24.10.5から24.10.6へのアップデートが可能と出てきました。

ということでアップデートしてみようと思いましたが、念の為、AIに

・アップデートしたほうが良いのか

・アップデートするに当たり注意点はあるか

・アップデートによるデメリットはあるか

・アップデートした後のすべきこと

を聞いてみて、色々教えてもらいましたが、その中で、

OpenWrt公式の24.10.6リリース案内では、OpenWrt 25.12 stable series のリリースに伴い、24.10系は2026年9月以降セキュリティ更新が提供されない予定

と言われて、知らなかったので驚いた次第です。うかつでした。自宅ネットワークの入り口のサーバについてはもっと注意を払わないといけないですね。

ということで、改めて最新バージョンである25.12.2へのアップグレードに関して、生成AI(Gemini、Claude、ChatGPT)に

・アップグレードするに当たり注意点はあるか

・アップグレードによるデメリットはあるか

・アップグレードした後のすべきこと

を確認して、色々教えてもらったので、この5連休に実施しました。

作業としては、

- バックアップ取得

- Attended Sysupgradeで25.12.2へアップグレード

- 再起動後にメインPCやスマホのネット接続、Tailscale、Cloudflare Tunnel、Proxmox配下サービスを確認

の以上です。丁寧にちゃんとした手順を踏むなら、

- 作業前の準備

- バックアップ取得

- 現在の設定・パッケージ一覧を保存

- 復旧手段を準備

- Attended Sysupgradeで25.12.2へアップグレード

- 再起動後にLAN/WAN/DNS/DHCPを確認

- VPN、Cloudflare Tunnel、Proxmox配下サービスを確認

- ログ確認

という感じで進めていくのでしょうけれど、自分1人だけのネットワークで、サーバにしても別に自分だけ(このWordpressは全世界に公開していますが)が使うものなので、もしトラブルが起きてしまっても、最悪、一からまたOpenWRTをZimaboardに入れてしまえば良いわけで、気軽にアップグレードを試してみることにします。

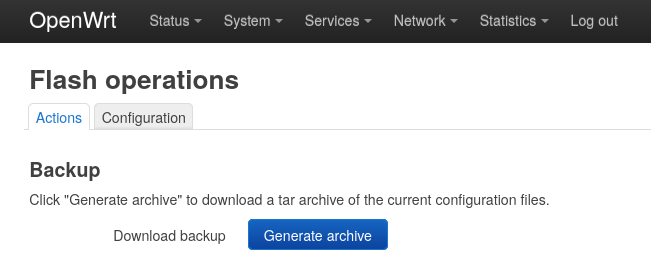

1.バックアップ取得

まずは何がなくとも現状のバックアップを作成します。

System>Backup/Flash Firmware>Backup

から、「Generate archive」をクリックしてダウンロードします。.tar.gz形式のファイルで保存されます。

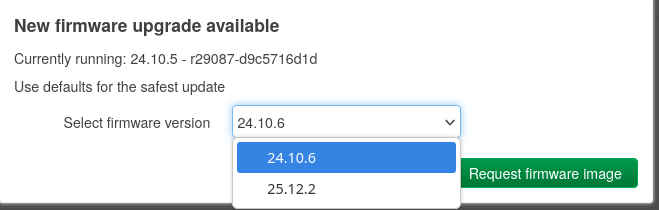

2.Attended Sysupgradeで25.12.2へアップグレード

お次は、System>Attended Sysupgrade

から、「Search for firmware upgrade」を押すと、現在のバージョンからアップデート/アップグレード可能なイメージを探してくれます。

私の環境では、現在、24.10.5ですので、

24.10.6と25.12.2の2つをプルダウンで選べるようになっています。

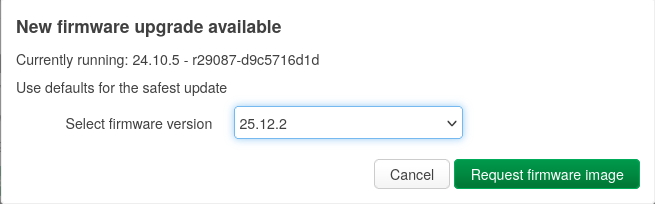

前述の通り、ここは一発ワイルドにいきなり25.12.2にアップグレードします。

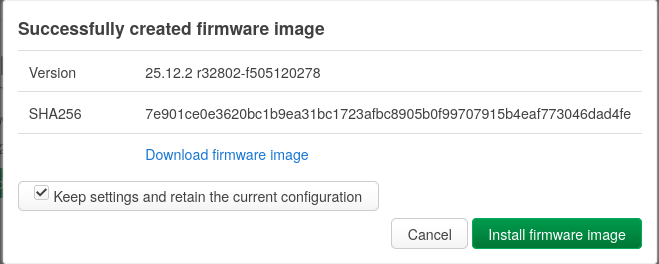

それを選んだ状態で「Request firmware image」を押して、次の画面で

「Keep settings and retain the current configuration」にチェックを入れた状態で、「Install firmware image」をクリックします。先のチェックが入っていないと、各種設定などが引き継がれないままインストールすることになるので、明らかに後で面倒くさいことになります。

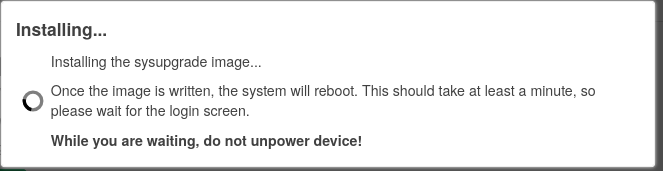

インストール中は、当たり前ですが待つだけです。ファームウェアを更新している機器やその上流のルータの電源さえ落とさなければ大丈夫なはずですけれど、悲劇が起きてからでは遅いので、静かに待ちます。

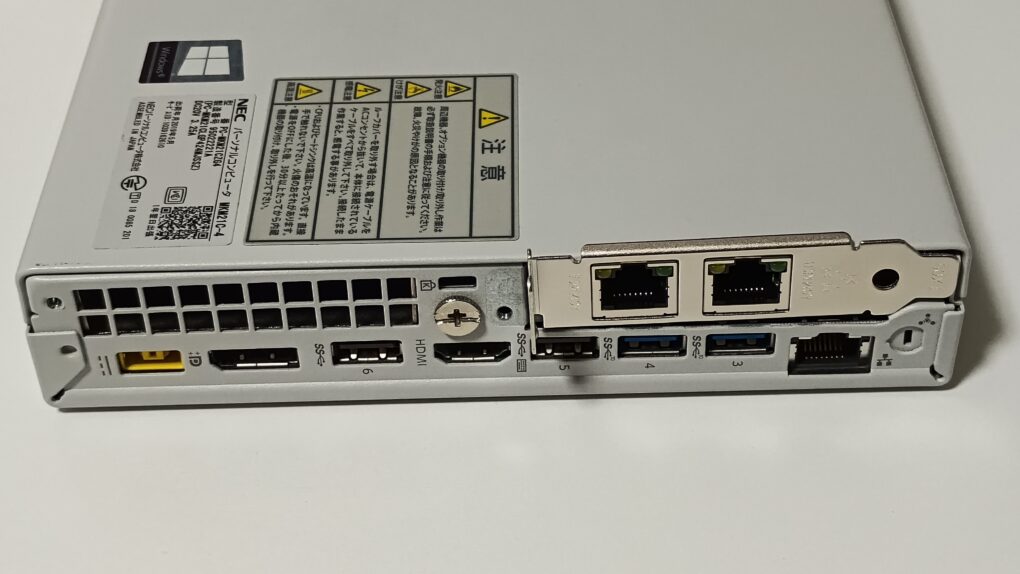

程なくして自動的に再起動がかかります。Zimaboard232はさすがにx86マシンで、一般的なルータとは速度もメモリも違います。あっという間に終わりました。ルータだともっと時間がかかるのかも知れません。

3.再起動後にメインPCやスマホのネット接続、Tailscale、Cloudflare Tunnel、Proxmox配下サービスを確認

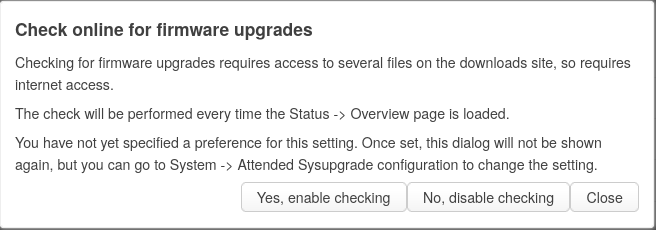

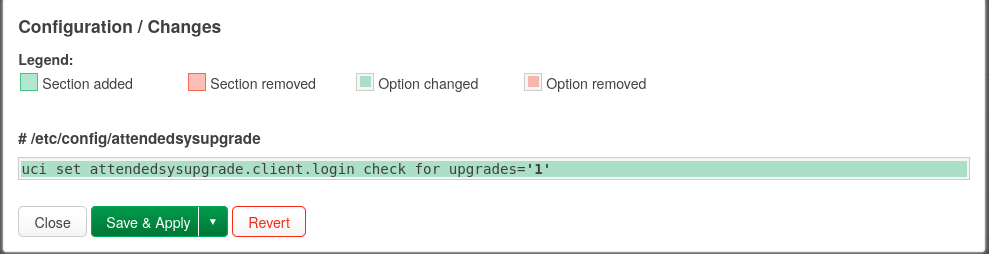

再起動後、ログインするとこんな画面が出てきましたが、

OpenWrtの管理画面を開いたときに、オンラインで新しいファームウェアがあるか確認してよいですか?

ということですので、Yesでセーブして適用で問題ないですね。

OpenWRTへの接続は問題ない。

一般的なウェブサイトも問題なく閲覧できる。

Proxmoxに入れているサーバ群にもアクセスできる。

Cloudflare Tunnel経由のサーバも、Nginx Proxy Manager経由のサーバも大丈夫。

スマホのモバイル回線でTailscale経由でもアクセスできる。

ということを確かめて、全て問題ないことを確認できたので、本日のアップグレード作業は完了。

念の為、改めてOpenWRT(Zimaboard232ごと)を再起動してみて、問題なくネットが繋がっていることを確認も出来ました。

もっとトラブルが起きるかと思って身構えつつアップグレードしてみましたが、何もなかったですね。ルータ専用機とか、プラグインでややこしいのを入れていたら違ったのかも知れませんが。

幸か不幸か、OpenWRTでのAdGuardHomeやTailscaleがうまく動作しなかったので、ネットワーク内のProxmoxでAdGuardHomeもTailscaleを動かしている状態になっていて、そのおかげか、OpenWRTがほぼ素の状態に近いため、トラブルなくアップグレード出来たのかも知れません。何でも一つに放り込んだら、使用中の管理は楽ですけれど、いざ何かを変更するときには面倒なことになりがちです。機能ごとにサーバが分散している方が、アップグレードは楽なのかも知れませんね。

ちなみに、OpenWRTのバージョンアップ頻度が1年〜1年半程度でメジャーバージョンアップすることを、今初めて知りました。無知は危険ですね。ちょくちょくログインして確認することにします。次の26は2027年の中頃ですかね。